eBook-DRM: Usability-Hürden und Sicherheitslöcher

Vor wenigen Tagen kam die Agenturmeldung, dass die beste Zeit für eBook-Reader mit ePaper bereits vorbei sei und sie ihren Platz an billige Tablets auf der Basis von Android abtreten müssen. Also höchste Zeit, sich ein Exemplar dieser aussterbenden Gattung zu besorgen und sich genauer anzusehen.

Cybook Odyssey von Bookeen (Thalia)

Die Firma Bookeen bietet mehrere Cybook-Varianten an. Die Version mit Beleuchtung gab es in dem Thalia-Laden grade nicht daher wurde es die einfachere Cybook Odyssey Ausführung. Sie verfügt über einen Touch-Screen und ist mit 2GByte internem Speicher ausgestattet. Ein Mirco-SD-Kartenslot und ein Micro-USB-Anschluss dient dem Transfer der Daten.

Trotz fehlender Beleuchtung ist Text gut zu lesen. Allerdings sollte man beim Kauf im Laden bedenken, dass es dort meistens eine wesentlich heller ist. In schummrigen Ecken geht es ohne zusätzliche Beleuchtung nicht mehr.

Das System ist nur minimal auf Thalia gebrandet. Bis auf den voreingestellten Web-Shop findet sich kein Hinweis – selbst in den Hilfedokumenten – auf den Buchhändler. Für die Einrichtung des Gerätes und das Lesen gekaufter Bücher ist entweder ein WLAN-Zugang oder ein Windows-/Mac-PC notwendig. Andernfalls kann man nur eBooks und PDFs lesen, die von DRM befreit sind.

Nightmare DRM

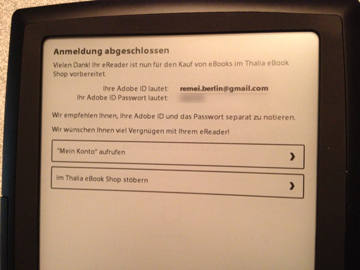

Damit gekaufte Bücher auf dem Gerät gelesen werden können, muss das Gerät autorisiert werden. Bei dem Thalia-Einrichtungsprozess funktioniert das eigentlich relativ reibungslos. Es sei denn, man hat mit der angegebenen EMail-Adresse bereits eine Adobe-ID oder man hat ein Passwort gewählt, das Adobe nicht gefällt. Spätestens hier dürften die meisten Nutzer verunsichert aussteigen.

<ironie>Falls man sein Passwort für die Adobe-ID vergessen hat, empfiehlt es sich, das Gerät in den Werkszustand zurückzusetzen. Dann kann man in den Online-Store gehen und gibt sein Thalia-Login ein. Danach nämlich ist die Anmeldungssoftware so nett, einem das Passwort der Adobe-ID im Klartext anzuzeigen.</ironie>

Irgendein Server zwischen Gerät und Adobe speichert das Passwort für die Adobe-ID im Klartext. (Übrigens die gleiche ID, die für die Adobe-Cloud verwendet wird.)

D.h. an mindestens einer Stelle ist das Passwort als Plaintext gespeichert. Es dürfte sehr unwahrscheinlich sein, dass der Fehler auf Adobes Seiten liegt. Tatsächlich dürfte Thalia oder der DRM-Provider bei Bookeen Schuld sein und das Passwort in Kombination mit der ID speichern. Abgesehen von den dadurch entstehenden unvorhersehbaren Sicherheitslöchern – groß wie Scheunentore™ – dürfte dieses Vorgehen weder im Interesse von Adobe noch der Nutzer sein.

Mit Hilfe des Thalia-Shops kann jeder Angreifer mit einem Cookie-Klau – etwa über ein kompromittiertes WLAN – auch gleich an die Daten bei Adobe kommen. Denn bei dem Shop kann man mit einem eingeloggten Browser (natürlich funktioniert der Cookie auch ohne https … ) nicht nur ein neues Passwort setzen, sondern im gleichen Schritt auch die EMail-Adresse ändern. Mit einem simplen Script liesse sich so Einblick in die persönliche Bibliothek gewinnen. Abgesehen davon, dass diese auch gleich gelöscht werden könnte oder sämtliche autorisierte Geräte gelöscht werden können.

Es drängt sich der Eindruck auf, dass sich hier zwei Partner – Thalia und Bookeen – gefunden haben, von denen mindestens einer nicht weiß, was er tut. Und Adobe hat offensichtlich keine Ahnung, was seine Kunden da treiben. Deren AGBs sollten sie jedoch nicht von der nötigen Aufsichtspflicht entbinden. Letztlich fallen solche Sicherheitslücken auf Adobe selbst zurück.

Fazit

Wäre man in der Lage über die Sicherheitslöcher hinwegzusehen, bleibt als Fazit dennoch, dass sich eBook-Reader auf der Basis von Adobe-DRM nicht durchsetzen können. Sie sind für den DAU schlicht nicht zu verwenden. Woher soll er beispielsweise wissen, wie man ein in einem anderen Shop gekauftes Buch auf seinen Reader bekommt. Denn beim Kauf bekommt man lediglich eine ACSM-Datei zum Download angeboten. Diese “Adobe Content Server Message” ist nur ein Token, das man danach mit einem Programm mit dem sprechenden Namen “Adobe Digital Editions” aktivieren muss. Erst dann wird das Buch geladen. Dort kann man es dann auf den mit USB angeschlossenen Reader schieben.

Dieser Aufwand ist vor allem deswegen nicht zu verstehen, weil man als Nutzer, der das geschafft hat auch in der Lage ist, sich Tools zum Befreien der eBooks von dem lästigen DRM laden kann. Für den Mac gibt es beispielsweise AdobeDrmRemoval. In einem schnellen Test befreite es erfolgreich Neal Stephensons “Error” (engl. “Readme”) vom DRM.

Die Welt hinter Stacheldraht oder eine Paywall, die keine ist

Mit dem heutigen Tag startet der Axel-Springer-Verlag seine Bezahlschranke für die Online-Welt. Diese sogenannte Paywall ist wahrscheinlich der erste Akt in einem größeren Stück, das man als den Versuch der Rückeroberung des Publikationsoligopols in Deutschland bezeichnen könnte. Die Paywall für wichtige Verlagsprodukte ist notwendig, um das Leistungsschutzrecht zu rechtfertigen. Dieses Gesetz ist der zweite und Hauptakt des Stückes. Wenn alles gut und so abläuft, wie es sich der Verlag vorstellt, dürfte es im Frühjahr verabschiedet werden und wahrscheinlich ab 1.7.2013 gültig sein. Der dritte und letzte Akt ist dann eine Kartellklage gegen Google, weil die Firma kostenpflichtige Links aus den Suchergebnissen genommen hat.

Das Bezahlmodell der Welt Online

Die Rahmenbedingungen der nun gestarteten Paywall sind jedoch so großzügig, dass man nicht wirklich von einem kostenpflichtigen Angebot sprechen kann.

Die Preise belaufen sich auf zwischen €6,99 bis €14,99 monatlich. Einen Monat kann man für ¢99 testen. Im größten Paket ist sogar noch ein Abo der Welt am Sonntag auf Papier enthalten.

Interessant sind jedoch die Ausnahmen. Denn diese machen die Paywall zu einem sehr löchrigen Gartenzäunchen.

- 20 Artikel pro Monat pro User sind frei

- 50.000 der aktivsten Nutzer erhalten 6 Monate freien Zugang

- Artikel, die über Suchmaschinen oder Soziale Netzwerke verlinkt sind, sind frei verfügbar

- die Startseite ist kostenlos

Damit deckt die Welt vier sehr unterschiedliche Fälle in Hinsicht auf ihre Vermarktung ab. Knapp ein Viertel der Aufrufe auf Welt Online kommen laut Alexa über Google oder facebook. Unklar ist, wie viele Aufrufe über twitter oder Blogs kommen. Viele dieser Aufrufe dürften nur Gelgenheitsbesucher sein. Denn die Welt hat mit über 50% eine relativ hohe Bounce-Rate. Das ist der Anteil der Nutzer, die nur eine Seite aufrufen und dann die Seite wieder verlassen. Interessant ist, dass für die erste Ausnahme die Verwendung von Cookies notwendig ist. User, die regelmäßig die Cookies löschen, können also mehr als 20 Artikel im Monat umsonst lesen.

Durchschnittlich ruft ein Nutzer pro Sitzung 2,4 Welt-Seiten auf. Ohne Startseite sind das also etwas über einen Artikel pro Besuch. Geht man von einem typischen Arbeitsplatzsurfer aus, der am Wochenende mit einem anderen Rechner online ist, hat er also an 20 Tagen je 1 Artikel umsonst zur Verfügung. Nur etwas weniger als der Durchschnittsnutzer überhaupt möchte.

Nicht anders als frech kann man das registrierungspflichtige “Angebot” an die 50.000 loyalsten Nutzer bezeichnen. Denn die Welt arbeitet mit Online-Profildiensten zusammen und erhält zu den Interessenprofilen dann auch noch eine gültige EMail-Adresse. Angenehmer Nebeneffekt für die Welt ist die Tatsache, dass sich dann die Nutzer mit mehreren ihrer Geräte bei der Welt anmelden. Ein kostenloser Datenkonsolidierungsservice vieler Nutzer für Axel Springer.

Eine Paywall, die keine ist

Für die Vermarktung der Seite wäre eine restriktive Paywall tatsächlich ein echtes Problem. Insbesondere die Zahl der Unique Visitors ist die wichtigste Kennzahl für die Werbeschaltung. Die Paywallschlupflöcher sind jedoch groß genug, dass sich weder diese Zahl signifikant ändern wird, noch die der PageImpressions, die direkt die Anzahl der ausgespielten Werbung beeinflusst.

Was ist Deep Packet Inspection (DPI)?

Die ITU tagt grade in Dubai und möchte jetzt endlich die Verwaltung des Internets übernehmen. Um ihren Anspruch zu unterstreichen, möchten sie als erstes mal einen Standard für Deep Packet Inspection einführen. Zu einer ordentlichen Verwaltung gehört doch auch immer eine lückenlose Kontrolle. Aber was versteht man eigentlich unter DPI?

Prinzipiell ist das Internet ein paketorientiertes Netz. Sehr einfach dargestellt, werden alle Daten in Pakete gepackt, mit einer Adresse und einem Absender versehen. Diese Pakete werden dann von Router zu Router über sogenannte Gateways gereicht, bis sie es zum Empfänger geschafft haben. Dabei ist es diesen Routern eigentlich vollkommen egal, was in diesen Paketen ist. Nur eine Beschränkung gibt es: die Paketgröße oder Maximum Transmission Unit (MTU). Sie ist in einem typischen Ethernet 1500 Bytes. Das bedeutet, dass fast alles, was im Netz stattfindet auf mehrere Pakete aufgeteilt werden muss.

Die verschiedenen Arten der Kommunikation zwischen zwei Rechnern im Netz kann man einem Paket von aussen nicht ansehen. Und bei jeder Art von Kommunikation handelt es sich um einen Dienst respektive Service. Dabei ist es relativ egal, wer jetzt grade der Diensteanbieter (also Server) ist und wer der Empfänger (Client). Für das WWW der http-Service oder -Protokoll eingesetzt. Bei Mail kommen verschiedene Dienste in Frage: IMAP, POP und SMTP. Bei Chats gibt es dutzende verschiedene Protokolle und letztlich kann sich jeder seinen eigenen Dienst ausdenken und ihn auch benutzen.

Für DPI wird bei den Gateways zusätzliche Hardware installiert, die in der Lage ist, Inhalte der Pakete zu analysieren. Dazu müssen die Pakete nach ihrer fortlaufenden Nummer untersucht werden, da die erste wichtige Information bei allen Diensten in den ersten Paketen zu finden ist. Bei dieser wichtigen Information geht es um die Art des verwendeten Dienstes, also z.B. ob es sich um http, imap oder smtp handelt. Diese Erkennung ist notwendig, weil alle Dienste verschiedene Sprachen sprechen. Und diese Sprache muss bekannt sein, damit man analysieren kann, wer die beiden Teilnehmer und was der Inhalt der Kommunikation ist.

Nachdem der Dienst und damit das Datenformat der Kommunikation bekannt ist, wird der Inhalt des Paketes an einen anderen Prozessor weitergereicht, der nur dieses entsprechende Protokoll versteht. Dieser kann nun die Weiterreichung unterbinden, weil zum Beispiel der entsprechende Server auf einer schwarzen Liste steht. Zu dieser Sperrung genügt die bloße IP-Adresse meistens nicht, weil z.B. ein Web-Server unter verschiedenen Domains auf der gleichen IP-Adresse verschiedene Inhalte ausliefern kann.

Wenn es jedoch darum geht ganz bestimmte Inhalte zu sperren – etwa ein urheberrechtsgeschütztes Bild – muss das Paket mit dem Request noch genauer untersucht werden. Erst die GET-Anforderung gibt Aufschluss über die tatsächlich angeforderte Adresse. Problematisch bei http ist aber beispielsweise, dass vor dem GET beliebig viele Zeilenumbrüche erlaubt sind. Unter Umständen muss also nicht nur das erste Paket mit den 1500 Bytes ausgepackt werden, sondern noch weitere Pakete.

Noch komplizierter wird es, wenn die Inhalte selbst Gegenstand der Untersuchung werden. Es können verschiedene Zeichensätze zum Einsatz kommen, oder die Übertragung kann beispielsweise mit Zip gepackt sein. Diese müssten also vorher umgewandelt oder ihrerseits wieder ausgepackt werden.

Bei Milliarden von Paketen, die stündlich über ein typisches Gateway laufen bräuchte man dafür eigentlich schon einen Supercomputer. Wenn es da nicht diese kleinen FPGAs gäbe. Dabei handelt es sich Computer, die keine CPUs im herkömmlichen Sinne haben, sondern viele sehr einfache Recheneinheiten, die für bestimmte Aufgaben hardverdrahtet (allerdings mittels Software) werden. Sie verhalten sich eher wie Signalprozessoren, die bei einem bestimmten Signal eine Ausgabe generieren, während sie ansonsten nichts tun.

Für eine Paketanalyse werden viele dieser FPGAs mit allen möglichen Regeln programmiert. Letztlich agieren sie dann wie ein Weichensystem, dass in dem Paketstrom alle Pakete an eine Adresse rausfiltert, dann die Pakete mit http-Daten an andere weiterleiten, diese wiederum, die Pakete mit bestimmten Hostnamen rausfiltern u.s.w.

Einer der Hersteller von solcher Hardware ist übrigens die Berliner Firma Rohde&Schwarz. Die haben auf der letzten CeBIT bekanntgegeben, dass sie eine Partnerschaft mit Adyton Systems aus Leipzig eingehen. Es geht dabei um eine “revolutionäre” Technik der Leipziger für Deep Packet Inspection. Und von Rohde&Schwarz ist auch ein Vertreter der Deutschlands auf der ITU in Dubai. So schliesst sich der Kreis.

Gilt die EU Privacy Richtlinie auch in Deutschland?

Im Rahmen eines Expertentreffens beim Bundesverband der Verbraucherzentrale wurde gestern über den Stand der EU Privacy Richtlinie gesprochen. Es zeigte sich, dass nach wie vor differierende Auffassungen über die Gültigkeit in Deutschland existieren. In allen europäischen Ländern gibt es verschiedene rechtliche Umsetzungen der Richtlinie. Während zum Beispiel in UK der Text weitgehend unverändert übernommen und in geltendes Recht übernommen wurde, hat sich die Bundesregierung bisher nicht zu einer Gesetzesinitiative hinreissen lassen. Dort vertreten einige die Meinung, dass das Telemediengesetz (TMG) die Richtlinie eigentlich ausreichend umsetzt.

Spätestens jedoch die im TMG festgelegte Ausnahme der Marktforschungszwecke kollidiert mit der Privacy Richtlinie. Sie verlangt eine explizite Einverständniserklärung eines Nutzers selbst bei der Erfassung von pseudonymen Daten. Dieser Schutz selbst pseudonymer Daten führt zum Beispiel zu den Hinweisbannnern auf vielen britischen Sites. Andreas Sachsv om Bayerischen Landesamt für Datenschutzaufsicht konnte jedoch zeigen, dass selbst dabei manchmal die Vorgaben nicht korrekt umgesetzt werden. Auf bbc.co.uk wird zwar ein entsprechender Hinweis gezeigt, aber bereits zu diesem Zeitpunkt sind verschiedene Cookies gesetzt.

Der Hinweis auf der BBC-Seite ist mit Sicherheit rechtlich nicht korrekt. Zwar gibt es einen Hinweis auf die Erfassung von Daten aber bereits vor der Zustimmung werden mehrere Cookies gespeichert.

Der bekannte Online-Anwalt Thomas Schwenke machte deutlich, welche Auswirkungen die bestehende Rechtsunsicherheit im Alltag von KMUs und StartUps hat. Im Kern wurde aber deutlich, dass eine Annäherung an eine starke Interpretation der rechtlichen Situation nicht unbedingt mit schrumpfenden wirtschaftlichen Möglichkeiten einher gehen muss. Einen Überblick über die rechtliche Situation aus Sicht der Verbraucherzentrale gab die Gastgeberin Michaela Zinke, die unter anderem das Projekt “Verbraucherrechte in der digitalen Welt” betreut.

Großen Raum nahm das Thema Do Not Track (DNT) ein. Kristina Bock vom ULD in Schleswig Holstein gab einen interessanten Abriss dieser tragischen Geschichte mit einigen interessanten Einblicken in die Diskussion in der die Europäer auf eine sehr wirtschaftlich geprägte Working Group des W3C in den Staaten. Sie bestärkte meine Meinung, dass Microsoft mit seinem Vorgehen, den IE 10 per default mit eingeschaltetem DNT auszuliefern, sehr genau die Interessen der Nutzer wahrnimmt. Dessen ungeachtet bestand Einigkeit darin, dass DNT ein ungeeignetes Instrument zur Durchsetzung eines Schutzes der Privatsphäre ist. Darüber hinaus hätten die politischen Beteiligten bei dem Standardisierungsprozess durchaus aus der Geschichte von P3P lernen können.

Interessante Ausblicke ergaben sich aus der Frage, wie insbesondere Drittanbieter mit der wachsenden Unsicherheit umgehen werden. Sowohl der in der Richtlinie geforderte Hinweis auf die Verwendung von Cookies als auch DNT dürfte nach meiner Meinung zu einem vermehrten Einsatz von Fingerprint-Erkennung führen. Eine Technik, die leider in der Öffentlichkeit kaum Beachtung findet. Die Zeit hat jedoch grade ein Projekt von Henning Tillmann beschrieben in dem er mit Hilfe der Crowd das Thema stärker in die Öffentlichkeit bringen möchte.

Obwohl die Teilnehmer keiner neoliberalen Weltanschauung verdächtig sind war man sich am Ende doch weitgehend einig, dass der Markt die Umsetzung der Richtlinie befördern könnte. Denn würde man der Auffassung folgen, dass die EU Privacy Richtlinie auch ein Instrument zur Regulierung eines freien Wettbewerbs ist könnte ein Anbieter aus dem europäischen Ausland ohne weiteres eine Wettbewerbsklage gegen einen deutschen Konkurrenten anzetteln. Denn ohne Frage verschafft sich ein deutscher Anbieter einen Wettbewerbsvorteil, wenn er sich lediglich an das laschere deutsche Recht hält.

[Update] Thomas Schwenke hat seinen Vortrag auf dem Expertentreffen und seine Erkenntnisse zu einem ausführlichen Artikel zusammengefasst. [/Update]

Extension für Chrome: Leistungsschützer ausblenden

Die sehr lange Liste der Unterstützer des Leistungsschutzrechts umfasst inzwischen fast jeden großen und kleinen Verlag in Deutschland. Nun ist es jedoch sehr mühselig vor jedem Klick bei Google immer erst nachzusehen, ob Google die Snippets eines dieser Verlage raubmordkopiert hat. Daher habe ich eine kleine Chrome-Extension namens “Leistungsschutz” geschrieben gemacht, die die entsprechenden Fundstellen ausblendet.

Bei der Suche nach ‘hannover’ würde ich normalerweise mehrere Einträge der HAZ und der Neuen Presse bekommen. Die erscheinen nun nicht mehr. <ironie>Der Verlag kann sich also entspannt zurück lehnen denn Google wird bei mir zukünftig daran gehindert sich an der Arbeit anderer zu bereichern.</ironie>

Die Extension liegt nur als Source-Code vor und muss lokal vom eigenen Rechner geladen werden.

1. Zip Downloaden & uspacken,

2. Chrome -> Einstellungen -> Erweiterungen -> Entwicklermodus/Developer Häkchen setzen.

3. Entpackte Erweiterung laden.

Alles zur freien Verfügung und Veränderung und Weitergabe. Natürlich ohne jede Gewähr.

(Zu Hilfe kam ein kleines Tutorial, jQuery und diese Anleitung.)

[Update] @seiz hat sich etwas mehr Mühe gemacht und es als fertig installierbare Extension für Safari bereitgestellt. Vielen Dank! [/Update]

Schirrmacher verlässt der Mut

Wenn Frank Schirrmacher in der FAS mit einer Rundumbeleidigung auf den Plan tritt, kommt die Reaktion der Betroffenen prompt. Schirrmachers Vorwurf an die Netzbegeisterten lautet im Kern, sie würden Neoliberalismus als Heilslehre propagieren. Das “heilige Versprechen” sei, dass das Netz (und/oder die darunter liegende Technik) jedem die Erfüllung des amerikanischen Traums verspräche.

Im Zusammenhang mit dem Zeitungssterben könnte man den Titel “Das heilige Versprechen” fälschlich als ein solches an die Leserschaft und die Gesellschaft insgesamt verstehen. In etwa so: “Wir Journalisten versprechen den Lesern heilig, ihr Recht auf freie, unabhängige Information und Meinung zu garantieren.” Ein solches Versprechen wäre mal was. Eine Art Pressecodex vielleicht. Denn hört man sich um, stellt man fest, dass sehr viele Menschen (und nicht nur im Netz) die Redaktionen und deren Verlage für bloße Büttel der ‘Mächtigen’ halten. Es ist inzwischen eine offensichtlich weit verbreitete Meinung, dass kritische Berichterstattung systematisch unterdrückt wird. Das Zeitungssterben wird von solchen Verschwörungstheoretikern mit einer gewissen Hähme zur Kenntnis genommen.

Schirrmacher bezieht das “heilige Versprechen” jedoch auf diejenigen, die die neue Technik als Chance sehen. Sie würden allen eine Welt versprechen in der jeder vom Konsumenten zum Produzenten werden könne, wenn er sich nur selbstaufopfernd genug reinkniet. Und dieses Versprechen habe sich bisher als hohl und sogar giftig herausgestellt. Lediglich einige wenige im Silicon Valley wären erfolgreich, damit aber auch gleichzeitig zu bösen, kulturvernichtenden Monopolisten geworden. Die Frage nach Graustufen, Alternativen oder Forderungen, die sich aus dieser Feststellung zwangsläufig ergäben, beantwortet der Autor nicht.

Dabei wäre es mal sehr interessant die Heilsversprechen der Netzapologheten in einen größeren historischen Kontext zu stellen.

Das Internet ist zunächst mal yet another Technik. Es besteht kein qualitativer Unterschied zu anderen Techniken. Telefon, Buchdruck und Eisenbahn wurden alle in einer Welt entwickelt, in der es die gleiche Funktion schon zuvor gab. Jede neue Technik führt eine frühere Funktion immer effektiver aus. Ansonsten würde sie sich nicht etablieren. Dieser Marktmechanismus funktionierte sogar schon im frühen Agypten. Von Neoliberal kann dabei also nicht die Rede sein.

Da (erfolgreiche) neue Techniken immer effektiver sind, bescheren sie ihren Nutzern einen größeren Freiheitsgrad. “Ich kann mit dieser Technik in der gleichen Zeit mehr [von etwas] machen und somit die gleiche Menge [von etwas] in kürzerer Zeit machen.” Daher liegt jeder neuen Technik ein Heilsversprechen inne.

Die Vergrößerung der Freiheitsgrade durch neue Techniken lässt sich noch differenzieren. Eigentlich geht es nämlich immer um zwei Parameter, die auf die eine oder andere Art verändert werden.

1. Der Winkel, die Auflösung

Die Erfindung des Teleskops und kurz darauf, des Mikroskops hat unserem Sichtfeld eine höhere Auflösung durch kleinere Winkel gebracht. Durch simple Optik, die bereits zweitausend Jahre früher möglich gewesen wäre, wurden die Freiheitsgrade der Erkenntnis erheblich erweitert. Nicht nur für unser Weltverständnis sondern auch für die Art, wie man Krieg führt. Eine Ausdehnung des Wahrnehmungswinkels über den Bereich des sichtbaren Lichts hinaus, hat einige Jahrhunderte später wiederum zu mehr Erkenntnis in Wissenschaft und Krieg geführt. Und jede dieser neuen Techniken war immer auch verknüpft mit Heilsversprechen. Es empfiehlt sich, nach “Mesmerismus” zu googeln.

In diesen Bereich der technischen Neuerungen fallen aber selbst solche Erfindungen, die das Leben “nur” schöner machen. Die Erfindung/Entdeckung des Glasschmelzens oder der Porzellanherstellung ermöglichte keine neue bisher, nicht dagewesene Funktion, sondern hat nur bestehende vielfältiger werden lassen.

2. Geschwindigkeit

Alle Techniken, die nicht in einer beliebigen Form Winkel oder Auflösung erweitern sind direkt oder indirekt mit Geschwindigkeit verknüpft. Das gilt natürlich sehr offensichtlich für den Transport von Gütern oder Daten. Aber auch für die Produktion von Gütern und Daten. Dampfmaschine, Buchdruck und Rechenmaschine führten immer dazu, dass irgendwas schneller ging als vorher.

Interessant ist die Verknüpfung beider Paramter. Die höhere Geschwindigkeit hat in Zusammenarbeit mit einer Diversifikation der Transportmittel selbst, zu einer vollkommen veränderten Produktions- und Handelsform von/mit Gütern geführt. Während gerade große Containerschiffe durch den Suezkanal riesige Mengen von immer dem Gleichen nach Europa schiffen, fliegen gleichzeitig hunderte Berater in die andere Richtung um die Produktion in China zu optimieren und neue Produkte zu ordern.

Wenn alle technische Entwicklung die Freiheitsgrade erhöht, dann kommt dieser Effekt in jedem Fall allen zu gute. Wenn nicht direkt, so doch immer – früher oder später – indirekt. Ganz ohne jedes Heilsversprechen ist es also die Folge von jeder technischen Entwicklung, dass die Menschen insgesamt nachher mehr Freiheit haben.

Diese Freiheit weiss nicht jeder zu nutzen. Denn mit mehr Freiheit geht auch mehr Verantwortung einher. So hat der beschleunigte Handel von Waren des täglichen Bedarfs zum Sterben der Tante-Emma-Läden geführt. Als Konsument im Supermarkt bin ich heute selbst für die Wahl meiner Nahrungsmittel verantwortlich, denn der Vollsortimenter verspricht den Kunden, ihn in seiner Wahl nicht einzuschränken. Diese Freiheit führt aber offensichtlich auch dazu, dass sich immer mehr Menschen schlechter ernähren als sie es eigentlich könnten oder sollten.

In Schirrmachers Artikel kann man daher auch einen Subtext hineininterpretieren: “Freiheit überfordert die Menschen, gebt ihnen nicht zuviel davon!”

–––

Übrigens schreiben auch andere viel Antwort auf den Artikel, was @kay_siegert zu einem treffenden Tweet veranlasste: ”So eine schöne Debatte wie @fr_schirrmacher mit seinem Artikel losgetreten hat, ist halt im Print nicht machbar.”

Patrick Breitenbach fragt den Autor unter dem Titel “Neoliberalismus im Journalismus? Wer hat’s erfunden?” nach Alternativen. Christian Jakubetz sieht Schirrmacher auf einer Mondfahrt und zählt vier Punkte auf, warum die Medienlandschaft heute anders aussieht als früher. Thomas Knüwer verweist auf seinen drei Jahre alten Artikel über die Frage, “Wie Verlage im Internet Geld verdienen?” in der er die Antwort auch gleich gibt: “So wie bisher.“. Dabei belässt er es dann aber doch nicht. In seinem nachgereichten Post “Das heilige Gebrechen von Frank Schirrmacher” filetiert er den Autoren und dessen Elaborat. Knüwer hält offensichtlich die Qualität der journalistischen Tätigkeit für einen wichtigen Schlüssel für den Fortbestand der Branche.

Und schliesslich möchte man fast annehmen, dass Schirrmachers Gemoser zu einem singulären Moment der (Internet-)Geschichte werden könnte. Denn liest man den Post von Marcel Weiss bei neunetz reibt man sich die Augen, wie viel Reflektion der FAZ-Herausgeber frei zu setzen vermochte. Der Titel “Die Dauer von Strukturwandel und die Ungeduld des Frank Schirrmacher” hätte es verdient, in der nächsten Lettre veröffentlicht zu werden.

Mh120480 sieht in dem Artikel seine Theorie bestätigt, “dass es den Kampf der Netzwerke (Führungseliten, Unternehmen, Politik) gegen die Crowd geben wird“. Und natürlich darf der Verweis auf “Der Sturm” nicht fehlen, den Gunnar Sohn süffisant in seinem Artikel liefert: “Über Schirrmacher: In der Vergangenheit hat er so viele Theorien in die Welt gesetzt“.

In den Blogs kommen allerdings allerdings keine Lobpreisungen, die findet man dann um so häufiger bei twitter: ”Gäbe es doch mehr Artikel dieser Klasse.“, “FANTASTISCHER Artikel“, “Pflichtlektüre“, “Das Beste, was seit langem über Journalismus und Technik geschrieben wurde” …

Nokia “here” angetestet

Nokia hat damit begonnen, alle Map-spezifischen Dienste unter einem Dach namens here zu bündeln. Darunter fallen die Web-Site für Desktops, wie für die mobile Nutzung. Später sollen noch iOS-App und ein Framework für Android hinzukommen. Die App für Windows Phone 8 gibt es ja bereits und ist wg. eines Features sehr interessant: der Nutzer kann Bereiche für die Offline-Nutzung festlegen. Falls man sich dann in der Pampa jenseits von (bezahlbaren) Onlineverbindungen befindet, stehen dann wenigstens die Karten und Sat-Ansicht zu Verfügung (kein Routing und keine POIs). Diese Funktion allein ist noch nicht einzigartig. Besonders daran ist die Tatsache, dass alle Programme, die die Map verwenden, diese Offline-Daten nutzen können.

Aktuell steht für die nicht WP8-Nutzer damit also nur die Web-View zur Verfügung. Diese muss sich mit dem Platzhirsch Google Maps vergleichen lassen. Und das Ergebnis des Vergleichs ist nach einigen Stunden auf verschiedenen Geräten: Wow! Das hätte man nach so vielen gescheiterten Versuchen von Nokia nicht erwartet.

Das Interface

Ein klares, simples Interface bietet die erwartbaren Funktionen sowohl in der Browser- als auch in der Mobilversion. Die Orientierungsfunktionen sind im Gegensatz zu Google Maps unten platziert. Die Layeroptionen sind wie dort rechts oben angebracht. Links unten gibt es noch eine weitere Option, die man bisher bei Google Maps schmerzlich vermissen musste, “Maßstab einblenden” bedeutet in der deutschen Übersetzung anders als man annehmen könnte nicht das Ein- oder Ausblenden des daneben befindlichen Maßstabs sondern, die Möglichkeit, Distanzen zu messen. Nachdem man die Option eingeschaltet hat, erscheint bei Klick irgendwo in der Map ein kleiner Kreis und bei weiteren Klicks wird die Luftlinie zwischen den Punkten gezeichnet und die einzelnen Entfernungen eingeblendet.

Ähnlich wie Google hat auch here leider Probleme mit dem Scrollen auf Touchpad und Mausrad. Diese fallen allerdings nicht ganz so gravierend aus. Ansonsten funktioniert die Benutzung der Seite entspannt und so performant aus, wie man es erwarten kann. Auch das Verhalten auf den drei Browsern Firefox, Safari und Chrome ist identisch. Nur bei Chrome unter OSX gab es einmal einen nicht reproduzierbaren Hänger.

Absolutes Highlight der mobilen Version ist die Turn-by-turn-Navigation inklusive (englischer) Sprachausgabe. Diese ist allerdings nur für Fußgänger verfügbar. Allerdings haben die Nokia-Entwickler darauf verzichtet, die Position alle paar Sekunden zu pollen und keine weiteren Berechnungen damit anzustellen. So kommt es selbst bei guten Empfangsbedingungen zu sehr sprunghaften Ortungen. Der Sprecher kommt so nicht umhin einem in kurzen Abständen zu sagen, dass man drehen, rechts oder links gehen soll.

Derzeit verwendet gibt es noch keinen https-Zugang zu here. Das mag vielleicht daran liegen, dass die Domain über einen sehr obskuren DNS-Provider registriert ist. Ein Zustand der dringend behoben werden sollte. Denn unter den gegeben Umständen dürfte Nokia keine Freigabe für die Benutzung von irgendeiner Behörde bekommen.

Datenschutzdebatte: der Ton wird rauher

Der sich selbst als “Pirat in der SPD” titulierende Jan Moenikes bezeichnete gestern die Institutsleiterin an der Wiener Wirtschaftsuniversität Sarah Spiekermann als “intellektuell überfordert”. Vorangegangen war ein Artikel von ihr in der Zeit und eine Replik von dem bekannten Anwalt Nico Härting auf cr-online, dem “Portal zum IT-Recht”.

In dem Zeitartikel hatte Spiekermann die massiven Bemühungen der Lobbyisten, die deutschen und europäischen Datenschutzgesetzte und -verordnungen zu verwässern beschrieben und angeprangert. Der Kragen ist ihr offensichtlich auf der Tagung “Datenschutz im 21. Jahrhundert” geplatzt. Nach ihrem Empfinden sind Hundertschaften von Lobbyisten im Einsatz, die die bestehenden Richtlinien zu Fall zu bringen möchten und ein mehr wirtschaftsfreundliches Datenerfassungs- und verarbeitungsklima schaffen wollen.

An der Zahl der Lobbyisten entfachte sich dann auch die Diskussion der eigentlichen Lobbyisten. Die “Wiener Forscherin” würde maßlos übertreiben. Aber auch Ralf Bendrath bestätitgte die Hundertschaften, zumindest für Brüssel, wo momentan tatsächlich die eigentliche Diskussion stattfindet.

Der Argumentationsdruck auf Politik und Medien wird erhöht

Die Kritiker von Spiekermann muss man sich genauer ansehen. Denn der übelmeinende Beobachter könnte denken, sie agierten unter falscher Flagge. Und offensichtlich scheinen sie dabei recht erfolgreich. Nico Härting ist von der Kanzlei “Härting Rechtsanwälte” laut Homepage bekannt “vor allem aus dem Medien- und Internetrecht”. Die Seite bietet beispielsweise den netten Service von Vertragsvorlagen rund um das digitale Business.

Der ebenfalls als Anwalt tätige “Pirat in der SPD” Jan Mönickes ist häufig in Funk und Fernsehen zu Gast. Kürzlich hat er beispielsweise auf dem Ostdeutschen Journalistentag einen Vortrag mit dem Titel “Vorratsdatenspeicherung – ein notwendiges Übel” gehalten. Ein echtes rhetorisches Meisterstück. Denn er hangelt sich in wenigen Sätzen von der verständlichen Hoffnung der Ermittler auf Überwachungstechniken, über die Sorgen vor totaler Überwachung, zu nicht näher benannten versteckten Absichten der Kritiker dieser Techniken. Dass Mönickes ein etwas anderes Verständnis von Datenschutz hat als die bekannten Datenschützer sieht man schon an der Verwendung von Begriffen und Interpunktion. So spricht er von der “sog. Vorratsdatenspeicherung” und von “absolutem ‘Recht auf Anonymität’”.

Einem themenfremden Journalisten dürfte es nach einem solchen Briefing schwerer fallen, jemanden wie Peter Schaar ernst zu nehmen.

Spannender jedoch ist Härting und seine Kanzlei. In Zusammenarbeit mit SSW (Schneider Schiffer Weihermüller) beschäftigen sie sich hier mit den aktuellen und zukünftigen Datenschutzgesetzen. Dort findet sich zum Beispiel seit August 2012 ein “Alternativentwurf” der Datenschutz-Grundverordnung (zu finden unter schneider-haerting,de).

Kern dieses Alternativentwurfs ist letztlich die Abschaffung des “Verbot mit Erlaubnisvorbehalt”, der Basis des deutschen und europäischen Datenschutzes. Den “Alternativentwurf” sollte sich jeder mal durchlesen. Er zeigt nicht nur wohin die Reise gehen soll, sondern macht auch deutlich, woher die ganzen schlecht ausgearbeiteten Gesetze kommen. Es ist unlogisch, fehlerhaft strukturiert und wichtige Punkte werden vollkommen aussen vor gelassen.

Ein neuer Spin der Targeter in der Privacy-Diskussion

tl;dr In einem FAZ-Artikel fordert der nugg.ad-Gründer das Recht auf Pseudonymität und Offenlegung der Targeting-Algorithmen. Beide Forderungen sollen möglicherweise nur Verwirrung stiften, statt konstruktiv zu wirken.

Symbolbild: Anonym oder Pseudonym?

Stephan Noller (twitter:@StephanNoller) ist Gründer der Firma nugg.ad die vor einiger Zeit von der Deutschen Post gekauft wurde. Und er engagiert sich, die Interessen der Firma und der ganzen Branche in Berlin und Brüssel bekannt zu machen. Das gelingt ihm ausgezeichnet zum Beispiel mit einem selbst veranstalteten Kongress in Berlin, den Data Days 2012 über den alle großen Medien bis hin zu heise berichteten. Aber auch mit Artikeln zum Beispiel in der FAZ. Heute erschien dort im Feuileton folgendes ‘Plädoyer für eine Algorithmen-Ethik’

Der Artikel ist es wert, genauer betrachtet zu werden, denn er zeigt eine neue Argumentationslinie in der immer undurchsichtiger werdenden Diskussion um die Privatsphäre der Nutzer.

Nugg.ad betreibt sehr erfolgreich Targeting und Retargeting. D.h. sie erstellen Profile von Onlinenutzern und geben auf der Basis dieser Profile Empfehlungen für die diesem Nutzer anzuzeigende Werbung. Wenn man auf einem größeren deutschen Onlineangebot surft, ist es recht wahrscheinlich, dass man eine gezielte Werbung über nugg.ad zu sehen bekommt.

Die Firma hat sich schon sehr früh offen mit dem Datenschutz der User auseinandergesetzt. Auf dieser Seite bietet sie beispielsweise ein Opt-Out für Nutzer an und man kann sich ansehen, welche Themen wie stark mit dem eigenen Profil verknüpft sind. (Wer die Seite mit Safari aufruft wird wg. des Umgangs des Browsers mit Third-Party-Cookies dort nichts vorfinden.) Nach meinen Kenntnissen ist die Datenschutzfahne auch nicht nur ein Feigenblatt sondern wird bis hinunter in die Coding-Katakomben ernst genommen. Nugg.ad ist also ein eher helleres Wesen in einem wirtschaftlichen und rechtlichen Dunkelgraubereich.

Wie immer, wenn es in Massenmedien um Algorithmen geht werden auch hier wieder Algorithmen mit unheilschwangeren Untertönen behandelt. Obwohl der Autor von Software lebt reiht er sich hier ein in die Reihe der Voodoo-Gemeinde, die Algorithmen schon fast eine eigene Persönlichkeit zusprechen. Miriam Meckel lässt grüßen.

Darüber hinaus kommt an mehreren Stellen im Artikel eine sehr regulierungsfeindliche Einstellung zum Vorschein. So wird die Arbeit des Kartellamtes als Eingriff in die Mechanik des Marktes bezeichnet, der “schwer zu vertreten” sei. An dieser Stelle reiht sich Noller in die Reihe der Porstprivacy-Vertreter ein, die gerne auch mal neoliberal argumentieren.

Nollers Forderungen

Der schwer zu lesende Artikel fordert nach einem Exkurs über Regulierung in der Medienbranche eine Algorithmen-Ethik. Diese würde unter anderem Transparenz der verwendeten Algorithmen bedeuten. Der Autor argumentiert, dass die Nutzer von Medien darüber informiert werden müssten, wie die Auswahl der Inhalte und Aufbereitung zustande kommt. Denn wie kann ich eine Meldung einschätzen, wenn ich deren Kontext nicht kenne. (Wie es übrigens für die Leser des Artikels nicht sichtbar ist, dass Noller selbst mit Targeting sein Geld verdient.)

Die Forderung nach Offenlegung der Algorithmen beschreibt Noller selbst als “wahrhaft schwer in den Griff zu bekommen”. Vor dem Hintergrund immer wilder um sich schiessenden Patenttrollen ist die Forderung nach dem Öffnen der Firmenschatzkammer vollkommen absurd. Das weiss Noller auch, was ihn aber nicht davon abhält diese Forderung aufzustellen.

Pseudonymität als Pseudonym für Anonymität

Ebenfalls aus der Algorithmen-Ethik ergäbe sich ein Recht auf Pseudonymität. Der Nutzer müsse die Möglichkeit haben, die Algorithmen abzuschalten. Es fällt sofort auf, dass er hier bewusst nicht von Anonymität spricht. Warum nicht? Was ist der Unterschied?

Im Gegensatz zur Anonymität ist ein Nutzer mit einem Pseudonym identifizierbar. Und tatsächlich ist es Targeting-Firmen weitestgehend egal ob qrios “qrios” ist oder ‘#95f2a’. Für beide Identitätsbezeichner haben sie die Surfhistorie und ein schönes Profil. Mit der Forderung nach dem Recht auf Pseudonymität bringt der Autor einen interessanten Spin in die Abwehr der zukünftig geplanten Datenschutzgesetze. Pseudonymität müsste doch eigentlich den Privacy-Apologeten genügen. Seit an Seit mit den Targetern würden sie dann gegen die Forderung nach identifizierbaren Bürgern beispielsweise von Innenministern kämpfen.

Interessanterweise gibt es das Recht auf Pseudonymität im Netz schon immer. Faktisch gibt es sogar ein Recht auf Anonymität. D.h. der Autor fordert ein Recht, das es längst schon viel weitergehend gibt. Zusammen mit der Forderung nach Offenlegung der Algorithmen wird deutlich, dass wir es hier mit einer simplen Verwirrungsstrategie zu tun haben. Die politischen Entscheider, die die diesen Artikel im Vorfeld von Gesetzesbeschlüssen lesen werden, sollen ganz offensichtlich verunsichert werden.

PS: Mir schlägt sein Szenario von einer algorithmisch generierten Medienwelt tatsächlich auf den Magen. Und ich glaube auch nicht, dass das so kommen wird. Noller selbst beschreibt ja mit den twitter-Lesern in der U-Bahn den kompletten Gegenentwurf. Die eigene Bubble als Kuratoren meines Medienkonsums.

Parallella: Kickstarter-Projekt für preiswertes Parallel-Computing

Parallel-Computing ist nach wie vor ein teures Unterfangen. Es gibt Evaluationboards die aber immer einen vierstelligen Betrag kosten. Der Grund dafür ist recht einfach, denn diese Form der Computer werden nicht in Massenprodukten verbaut. Noch nicht, meint zumindest die amerikanische Firma adapteva. Sie verspricht Boards Boards für unter $100 wenn sich genügend Leute finden um die Produktionskosten zu senken. Sie bieten den Unterstützern zwei verschiedene Setups. Das preiswerte hat einen 16-Core und falls genug Geld zusammenkommt kann man für mehr Geld auch ein Board mit 64 Kernen bekommen. Letzterer verspricht 100 GFlops bei nur bis zu 2 Watt Leistungsaufnahme.

Ich hab sicherheitshalber mal mitgemacht und hoffe, dass das Projekt ein Erfolg wird. Vielleicht findet sich ja dann auch mal jemand, der ein FPGA-Projekt startet.